remix编译运行solidity13

今日总结

这两天梳理了15个学过的智能合约,把它们上传到了github

https://github.com/whale3070/learn-solidity-from-0/tree/main

我这样做是因为Damn Vulnerable DeFi太难了,

而这个视频看了犯困 https://updraft.cyfrin.io/courses/solidity/fund-me/mid-section-recap-fund-me

而且感觉这个学习资源有些填鸭式教育。学了2天感觉效果不好。

尝试换一种学习方式。

这个网站还不错,https://university.alchemy.com/course/solidity/md/64efd90f0fabbc0002f40590

比那个视频+选择题updraft.cyfrin的网站更适合我。

资料: https://github.com/alchemyplatform/learn-solidity-presentations/blob/main/9-voting/presentation.md

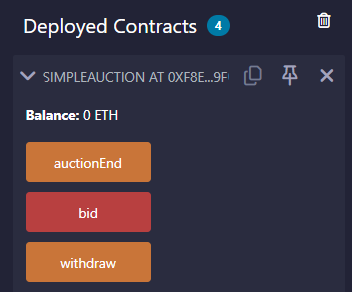

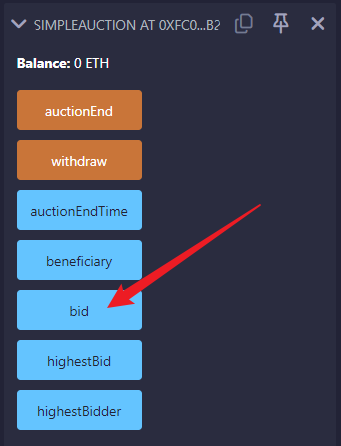

按钮的颜色

链接如下: https://github.com/whale3070/learn-solidity-from-0/blob/main/13.audition.md

在 Remix IDE 中,按钮的颜色是根据不同的功能和合约函数状态来显示的。每个按钮颜色的意义如下:

1. 红色按钮 - bid

- 红色按钮表示这是一个 需要输入值的函数,即交易需要以太币(ETH)作为输入。

- 在

bid()函数中,用户需要发送一定量的 ETH 才能进行竞标。因为 Remix IDE 中的红色按钮是关联到交易(需要支付以太币)的函数,因此它被标记为红色。 - 具体来说,当你点击 红色的

bid按钮 时,Remix 会弹出一个提示框,要求你输入要发送的 ETH 数量。这个数量即为你的出价。

2. 黄色按钮 - auctionEnd, withdraw

- 黄色按钮表示这些函数通常不需要直接输入 ETH 数量,它们是 无需支付ETH的函数,但可能涉及到状态变化或合约调用。

auctionEnd():当竞拍结束时,这个按钮会变成黄色。它不会接收 ETH 作为输入,但它会结束拍卖并把 ETH 转给受益人。

withdraw():这是一个允许竞标者取回多余出价的函数。此函数也不需要发送 ETH(它是一个仅返回资金的函数),所以 Remix 给它标上了黄色按钮。

3. 蓝色按钮 - highestBid

- 蓝色按钮通常是 查看(getter)函数,表示这些函数不改变合约状态,仅用于 查询 合约的数据。

highestBid是一个公共getter函数,返回当前的最高出价。你不需要支付任何费用或输入任何参数来调用它,它只会返回合约的状态信息。

总结:

- 红色按钮: 需要发送以太币的函数(如

bid())。 - 黄色按钮: 不需要发送以太币,通常用于更改合约状态的函数(如

auctionEnd()、withdraw())。 - 蓝色按钮: 查询合约状态的函数(如

highestBid()),不会更改合约状态,也不涉及 ETH 交易。

这些按钮颜色帮助你区分不同类型的操作,提醒你在执行交易时是否需要输入 ETH 或执行其他类型的操作。

为了将 Remix 中的按钮从红色改成黄色或蓝色,关键在于合约函数的定义和行为。我们将分别讨论如何通过 移除 payable 和 不再依赖 msg.value 来使按钮颜色发生变化,以及如何让一个函数变成查询型(即蓝色按钮)并避免更改合约状态。

1. 如何把按钮从红色改成黄色

- 红色按钮 表示该函数需要接收 ETH(即

payable函数)。 - 黄色按钮 表示该函数不需要接收 ETH,但仍然会修改合约状态。

要使 bid() 函数的按钮从红色变为黄色,你需要执行以下步骤:

第一步:移除 payable 修饰符

payable使函数能够接收 ETH。所以,如果你不希望bid()函数接收 ETH(即你不希望它变成红色按钮),你应该删除payable修饰符。

1 | |

第二步:删除或注释掉与 msg.value 相关的代码

msg.value是一个内置变量,表示函数调用时发送的 ETH 数量。因为你不再接收 ETH,你需要删除与msg.value相关的代码。

例如,你原来的 bid() 函数可能包含类似以下的代码来检查出价是否高于当前最高出价:

1 | |

你可以注释或删除这段代码,因为现在你不再接受 ETH,且没有出价验证的必要。

完整的 bid() 函数示例:

1 | |

现在,bid() 函数不再需要接收 ETH,因此 Remix 中的按钮会变成黄色,表示这是一个 不接收 ETH 的函数,并且仍然修改合约的状态。

2. 如何把按钮从黄色改成蓝色

- 蓝色按钮 代表该函数是一个 查询型函数,不会修改合约状态,也不需要接收 ETH。

要使按钮从黄色改成蓝色,你需要将函数改为 只读函数(view 或 pure),并确保它不再改变合约状态。这意味着你需要:

- 将函数标记为

view或pure,表示它不会改变合约状态。 - 确保函数只是读取合约中的状态数据,而不做任何修改。

例如,bid() 函数变成查询函数:

1 | |

在这个例子中,bid() 函数不再改变任何合约状态,它只是查询并返回当前的最高出价者和最高出价。这样,按钮会变成蓝色,表示这是一个 查询型函数。

3. 如何调整按钮颜色总结

- 从红色改成黄色: 删除

payable修饰符,并去掉所有与msg.value相关的逻辑。这样,bid()函数就不再接收 ETH,但仍然修改合约状态,因此按钮会变成黄色。 - 从黄色改成蓝色: 将函数标记为

view或pure,确保它仅仅查询合约的状态,而不修改任何数据。查询型函数的按钮会变成蓝色。

示例代码:

假设我们开始时的 bid() 函数是需要接收 ETH 的函数,你可以按照以下步骤进行修改:

初始的 bid() 函数(红色按钮)

1 | |

修改后的 bid() 函数(黄色按钮)

1 | |

修改后的 bid() 函数(蓝色按钮)

1 | |

这样,你就能够控制 Remix 中按钮的颜色了!

在remix那里,state的顺序是0,1,2,3

enum State { Created, Locked, Release, Inactive } 在remix那里,state的顺序是0,1,2,3.分别代表Created, Locked, Release, Inactive是吗

是的,State 枚举 的顺序是从 0 开始的,在 Solidity 中,枚举类型 的每个成员会被自动分配一个从 0 开始的整数值。所以,当你在 Remix 中查看 state 变量时,显示的数字(如 0, 1, 2, 3)确实对应于 State 枚举的成员。

枚举顺序:

根据你提供的枚举定义:

1 | |

这个枚举的成员对应的整数值如下:

Created对应0Locked对应1Release对应2Inactive对应3

所以,当你看到 state = 0 时,意味着当前状态是 Created;如果显示 state = 1,则表示状态是 Locked,以此类推。

例如:

- 如果你在 Remix 中查询

purchase.state(),并且显示为0,那就表示当前合约状态是Created。 - 如果查询结果是

1,则表示状态是Locked。 - 同理,

2和3分别表示Release和Inactive。

说明:

State.Created = 0:合约刚刚创建,等待买方确认购买。State.Locked = 1:买方确认购买并支付了 ETH,状态变为Locked。State.Release = 2:买方确认收货,合约状态变为Release,卖方可以退款。State.Inactive = 3:合约处于无效状态,可以认为交易已取消或已完成。

总结:

在 Solidity 中,枚举成员的整数值是从 0 开始分配的,State.Created 对应 0,State.Locked 对应 1,以此类推。所以你在 Remix 中看到的 state 数字,代表了相应的枚举状态值。

批量写入存储的 Gas 优化版本

https://github.com/whale3070/learn-solidity-from-0/blob/main/15.batchTransfer.md

staderlabs是什么网站

https://www.staderlabs.com/ 是一个专注于跨链流动性质押(Liquid Staking) 的非托管式区块链平台,核心定位是为用户提供灵活、安全的加密资产质押解决方案,同时作为 Proof-of-Stake(PoS)网络的关键中间件基础设施,服务于零售用户、交易所及托管机构。

一、核心定位与核心功能

平台的核心价值是解决传统质押“资产锁定、流动性丧失”的痛点,通过“流动性质押”机制,让用户在获取质押收益的同时,仍能灵活使用资产。其核心功能可概括为三步:

- 质押资产:用户可质押任意数量的加密代币(无高额最低门槛),无需锁定资产即可开始赚取质押收益;

- 获取流动性代币:质押后会收到对应的“流动性代币”(如针对以太坊的质押代币),该代币代表用户的质押资产所有权;

- 参与DeFi生态:流动性代币可在40+ DeFi协议中自由使用(如交易、借贷、再投资等),实现“质押收益+DeFi额外收益”的双重回报。

二、关键数据与支持网络

截至2025年1月27日的公开数据显示,平台规模与覆盖范围如下:

- 质押资产规模:累计质押资产达 7.44亿美元;

- 用户数量:超过 10万名用户;

- 已发放收益:累计向用户支付收益超 2500万美元;

- 支持的区块链网络:覆盖多条主流PoS链,各网络质押规模如下:

| 网络(Network) | 质押金额(Staked Amount) |

| Ethereum(以太坊) | 6.23亿美元+ |

| Hedera | 7708万美元+ |

| Polygon | 2649万美元+ |

| BNB Chain | 1427万美元+ |

| 其他 | 还支持Fantom、Terra 2.0、Near等网络 |

三、核心优势:为何选择Stader Labs?

相比传统质押和其他流动性质押平台,Stader Labs的核心竞争力集中在安全、灵活、易用、高收益四大维度:

顶级安全保障

- 智能合约经多家权威机构审计(如Sigma Prime、Halborn、Peckshield、OtterSec、Code4rena);

- 实时链上监控(集成Forta协议)、漏洞赏金计划(与Immunefi合作);

- 采用多签账户(Multi-sig)管理智能合约参数,防止单点风险。

极致流动性与灵活性

- 无资产锁定期:用户可随时将流动性代币兑换为原始资产,或在DEX上交易;

- 收益自动复投(Auto-compounding):质押收益自动重新质押,长期收益复利效应显著;

- 支持小额质押:无高额最低门槛,适合各类资金规模的用户。

用户友好的体验

- 平台界面简洁,操作流程清晰,新手也能快速上手;

- 提供详细的收益计算、网络选择引导,降低用户认知成本。

生态与合作支撑

- 投资方包括Pantera Capital、Coinbase Ventures、Jump Crypto、Blockchain.com等顶级机构;

- 合作伙伴覆盖交易所(OKX、Gate.io、Huobi、Bybit等)、钱包(Ledger)、DeFi协议(Aave、Balancer、Beefy Finance等),生态兼容性强。

四、平台相关补充功能

- SD Utility Pool:用户可将平台原生代币$SD委托给该池,支持以太坊去中心化,同时获取两位数年化收益(SD Utility APY);

- 资讯与社区:提供博客(如《The Cabbage Roadmap》路线图解读)、 newsletter订阅服务,帮助用户获取最新DeFi策略与平台更新;

- FAQ支持:针对“什么是流动性质押”“收益计算方式”等常见问题提供详细解答,降低用户入门门槛。

五、核心价值:对Crypto行业的意义

Stader Labs作为流动性质押平台,正在推动DeFi生态的发展:

- 降低PoS网络参与门槛:让普通用户无需满足“大额质押+节点运维能力”,即可参与PoS链的安全验证并获取收益;

- 提升市场流动性:将传统质押中“锁定的资产”释放到DeFi生态,促进资金高效循环;

- 优化收益结构:让用户在“安全质押”的基础上,通过DeFi组合策略最大化回报,推动流动性质押成为PoS生态的主流选择。

审计公司

是的,Sigma Prime、Halborn、Peckshield、OtterSec、Code4rena均为区块链领域专注于智能合约或代码安全审计的公司/平台,核心业务围绕区块链项目的代码安全性验证、漏洞检测及风险防控展开,具体信息如下:

1. Sigma Prime

- 核心定位:区块链安全咨询公司,深耕以太坊生态,专注于智能合约安全审计与去中心化系统安全构建。

- 关键能力:团队由开发者、研究员和安全工程师组成,为知名区块链项目(如Status、AdEx、Synthetix等)提供智能合约安全审查,目标是打造“安全且去中心化的网络”。

- 背景补充:2016年成立,总部位于澳大利亚,运营状态活跃,是PoS网络(如以太坊2.0)安全领域的重要参与者。

2. Halborn

- 核心定位:被誉为“智能合约审计领域的黄金标准”,为从初创公司到大型企业的各类客户提供全面的区块链安全服务。

- 关键能力:

- 覆盖多链与多语言(Solidity、Rust、Go等,支持EVM系、Solana、Cosmos、Sui等平台);

- 累计保护资产规模超1万亿美元,完成2500+安全评估,拥有100+安全专家,且是区块链领域唯一“CVE编号授权机构”(负责漏洞披露与管理);

- 客户包括Ripple、BSV Association、Renzo、Coinbase Asset Management等,以“敏捷协作”和“全流程安全”为核心优势。

3. Peckshield

- 核心定位:全球知名区块链安全公司,提供“全周期安全防护”,涵盖事前审计、事中监控与事后应急响应。

- 关键能力:

- 服务范围包括智能合约审计、链上威胁监控、资产追踪、渗透测试、AML(反洗钱)合规工具等;

- 团队背景顶尖(成员来自微软、奇虎360、英特尔、阿里巴巴),曾发现以太坊“批量溢出漏洞”等 critical 级漏洞,保护数百个DeFi、交易所、NFT项目;

- 技术特色:结合机器学习实现可疑行为聚类,提供可视化交易路径分析,支持BTC、ETH等多链资产监控。

4. OtterSec

- 核心定位:专注于区块链智能合约审计的专业公司,核心业务是为跨链顶级协议提供代码安全性验证。

- 关键能力:聚焦Solidity等智能合约代码的高质量审查,通过深度代码分析排查漏洞,保障协议在跨链场景下的安全性(曾为Stader Labs等平台提供审计支持,见前序Stader Labs相关信息)。

5. Code4rena

- 核心定位:以“社区化漏洞赏金”为特色的安全审计平台,兼具审计服务与漏洞发现生态属性。

- 关键能力:

- 采用“众包模式”,汇聚全球安全研究者参与代码审查,通过赏金激励发现智能合约漏洞;

- 常被列为“审计公司备选方案”,与传统审计机构形成互补,侧重通过社区力量覆盖更多潜在风险点,是区块链项目提升代码安全性的重要协作平台。

综上,五者均以“区块链安全审计”为核心业务,仅在服务模式(如Halborn、Sigma Prime的“专业团队审计” vs Code4rena的“社区众包审计”)、技术侧重(如Peckshield的“全周期监控”)上略有差异,但均属于区块链安全审计领域的关键参与者。

如何加入这些审计公司做审计?

要加入Sigma Prime、Halborn、Peckshield、OtterSec、Code4rena等公司从事Solidity审计工作,需精准匹配各公司对“技术能力、实战经验、行业认知”的核心要求,同时通过官方渠道高效申请。以下结合各公司业务特性(如Peckshield的链上监控优势、OtterSec的多链经验)与行业通用标准,拆解针对性招聘要求与入职路径:

一、Solidity审计岗通用核心招聘要求(全公司适用)

无论目标公司侧重单一链(如Sigma Prime深耕以太坊)还是多链(如OtterSec覆盖Solana/EVM),Solidity审计岗的核心能力要求高度一致,是入行的基础门槛:

1. 技术硬技能(核心考核项)

- Solidity深度掌握:

熟练编写、调试Solidity合约(覆盖0.6.x-0.8.x版本特性),理解智能合约设计模式(代理模式、工厂模式、闪电贷逻辑),能独立排查典型漏洞(重入攻击、整数溢出/下溢、权限控制漏洞、Front-Running风险、逻辑漏洞等),并掌握漏洞修复方案(如使用SafeMath、ReentrancyGuard库)。 - 工具与审计方法论:

熟练使用Solidity审计工具链:- 静态分析工具:Slither(必用,能自定义规则检测漏洞)、Mythril、MythX;

- 动态测试工具:Truffle/Ganache(本地部署测试)、Foundry(编写模糊测试用例);

- 辅助工具:Remix(合约调试)、Etherscan(链上合约反编译)、ChatGPT(辅助代码分析,但需独立验证结果);

同时理解“静态分析+动态测试+人工复核”的完整审计流程,能结合业务场景(如DeFi借贷、NFT铸造)评估风险。

- 区块链与EVM底层认知:

理解以太坊虚拟机(EVM)运行机制( opcode执行逻辑、gas计算、存储模型),熟悉PoS共识机制(如以太坊2.0验证逻辑),了解EVM兼容链(Polygon、BNB Chain)的特性差异,能判断“链特性对合约安全的影响”(如不同链的区块确认时间导致的重入风险)。

2. 实战经验与项目背书(差异化竞争项)

- 应届生/入门者:

需有“可验证的Solidity审计相关成果”,例如:- 个人项目:独立完成开源合约审计(如Uniswap V2、Compound核心合约的安全分析),输出完整审计报告(包含漏洞描述、风险等级、修复代码);

- 社区贡献:在Code4rena、Immunefi等平台提交有效漏洞(即使是低危漏洞,也能证明漏洞挖掘能力),或参与区块链安全竞赛(如DEF CON CTF、Hack The Box的Web3赛道);

- 实习经历:在区块链公司安全部、小型审计团队实习,参与过真实项目的辅助审计(如整理漏洞清单、验证修复结果)。

- 社招/资深者:

1-3年以上Solidity审计经验,需满足:- 主导过至少3个以上真实项目审计(DeFi、NFT、Staking类优先,如Liquid Staking合约、去中心化交易所核心逻辑);

- 有“高危漏洞发现案例”(如曾发现某知名协议的重入漏洞并推动修复),或参与过应急响应(如链上攻击后的漏洞溯源);

- 熟悉跨链合约安全(如桥接合约的资产验证逻辑),能应对复杂业务场景(如多链资产跨链质押的安全风险)。

3. 软技能与行业认知(隐性门槛)

- 文档与沟通能力:能撰写专业审计报告(结构清晰,包含“漏洞详情、影响范围、修复建议、验证方法”),并向非技术客户解释风险(如用通俗语言说明“重入漏洞可能导致资产被盗”);

- 学习与追踪能力:主动跟进区块链安全最新动态(如新型漏洞“签名重放攻击”、跨链桥攻击案例),定期阅读安全博客(如Peckshield的漏洞分析、Trail of Bits的技术文章);

- 协作与抗压能力:适应分布式团队工作(多数审计公司支持远程),能在项目deadline前高效完成审计(如3-2周内完成中小型合约审计),并配合开发团队迭代修复方案。

二、各公司差异化招聘要求(精准匹配关键项)

除通用能力外,各公司因业务侧重(如Halborn的金融合规、Code4rena的社区众包),会有额外“加分项”,是简历通过筛选的关键:

| 公司名称 | 差异化业务侧重 | 额外招聘要求(Solidity审计岗) |

| Sigma Prime | 深耕以太坊生态,聚焦PoS网络安全(如以太坊2.0) | 1. 熟悉以太坊共识机制(Beacon Chain验证逻辑),了解 validator 节点安全;

2. 有“去中心化系统安全”相关经验(如参与过Layer2协议审计,如Optimism、Arbitrum);

3. 能使用Go语言辅助审计(部分工具或脚本基于Go开发)。 |

| Halborn | 覆盖金融科技+Web3,强调“资产规模保护”(累计保护超1万亿美元资产) | 1. 了解金融合规知识(如AML反洗钱、KYC相关合约逻辑的安全风险);

2. 能审计“传统金融与Web3结合的合约”(如中心化交易所的链上充值/提现合约);

3. 有CISSP、CISM等安全证书优先(或OSCP渗透测试认证)。 |

| Peckshield | 全周期安全防护(审计+链上监控+应急响应) | 1. 熟悉链上数据监控工具(如能通过区块链浏览器分析异常交易,定位合约漏洞利用痕迹);

2. 有“资产追踪”经验(如审计后协助客户追踪被盗资产流向);

3. 了解机器学习在安全中的应用(Peckshield用ML做威胁聚类,加分项)。 |

| OtterSec | 多链审计(Solana/EVM/Aptos/Sui),强调“定制化审计技术” | 1. 除EVM外,至少了解1种非EVM链的合约安全(如Solana的Rust合约、Aptos的Move合约),能对比多链合约的漏洞差异;

2. 掌握“形式化验证”或“模糊测试(Fuzzing)”技术(OtterSec为高风险项目提供定制化Fuzz测试);

3. 有参与区块链黑客松、开发者社区活动的经历(符合其“社区驱动审计”理念)。 |

| Code4rena | 社区众包审计平台(依赖全球安全研究者) | 1. 无需全职经验,但需在Code4rena平台有“有效漏洞提交记录”(如在公开审计竞赛中发现中高危漏洞,获得赏金);

2. 能快速适应不同项目类型(从DeFi到NFT,项目切换频繁);

3. 熟悉社区协作模式(如在Discord同步漏洞发现进度,与其他研究者交叉验证)。 |

三、入职路径:申请渠道与准备策略

1. 精准找到招聘入口(官方渠道优先,避免无效投递)

| 公司名称 | 招聘信息获取渠道 | 关键申请动作 |

| Sigma Prime | 1. 官网“Careers”板块(https://www.sigmaprime.io/);

2. 邮件直连:contact@sigma prime.io(附简历+作品集,标注“Solidity审计岗申请”);

3. Telegram:联系@bianca gadelha(需简洁说明自身优势) | 1. 提交“技术作品集”(如个人审计报告、漏洞发现案例);

2. 在邮件中说明对“以太坊生态安全”的理解(契合其业务侧重)。 |

| Halborn | 1. 官网“Careers”(https://www.halborn.com/);

2. 招聘平台:Himalayas、LinkedIn(搜索“Solidity Security Auditor”岗位) | 1. 突出“金融科技或Web3安全经验”;

2. 若有漏洞披露经历(如CVE编号),需在简历中重点标注。 |

| Peckshield | 1. 官网“加入我们”(https://www.peckshield.com/);

2. 国内招聘平台:BOSS直聘、猎聘(搜索“Peckshield Solidity审计”) | 1. 附“链上监控或资产追踪”相关项目案例(如用Python写过交易分析脚本);

2. 强调“快速应急响应能力”(如曾参与某项目漏洞修复的跟进)。 |

| OtterSec | 1. 官网“Get in Touch”(https://osec.io/);

2. 邮件:通过官网“Contact Form”提交申请(需说明多链审计经验) | 1. 列出“已审计的多链项目”(如EVM链的DeFi合约+Solana的NFT合约);

2. 若掌握形式化验证工具(如Coq、Isabelle),需单独说明。 |

| Code4rena | 1. 平台官网“Contributors”板块(https://code4rena.com/);

2. 参与公开审计竞赛(https://code4rena.com/contests) | 1. 先通过“竞赛积累漏洞提交记录”(至少3-5个有效漏洞,提升可信度);

2. 申请“核心审计团队”时,需提交过往竞赛的漏洞报告合集。 |

2. 核心材料准备(决定面试通过率)

- 简历:

重点突出“Solidity相关经历”,用数据量化成果,例如:- “独立审计5个DeFi项目,发现3个中高危漏洞,协助修复后保障项目超1亿美元TVL安全”;

- “在Code4rena竞赛中提交8个有效漏洞,累计获得5000美元赏金”。

- 技术作品集:

- 应届生:整理“个人审计练习报告”(如对Compound v2合约的安全分析,包含漏洞截图、修复代码、测试用例);

- 社招:脱敏处理“过往项目审计报告”(隐去客户信息,保留漏洞分析与修复逻辑),附漏洞披露链接(如Immunefi上的公开案例)。

- 面试准备:

- 技术笔试:提前练习“Solidity漏洞识别”(如在GitHub找开源漏洞合约,模拟审计);

- 案例分析:准备1-2个“漏洞发现经历”,清晰说明“如何定位漏洞、分析影响、提出修复方案”;

- 公司适配:针对目标公司业务提问(如对Sigma Prime可问“以太坊2.0验证节点的安全风险”,对OtterSec可问“Solana合约与EVM合约的漏洞差异”)。

四、总结:新人入门与资深进阶方向

- 新人(应届生/转行者):

- 先通过“免费审计练习”打基础(如审计OpenZeppelin的示例合约、参与Code4rena的新手竞赛);

- 优先投递“实习岗或初级审计岗”(如Halborn的Entry-Level Security Auditor),积累真实项目经验;

- 重点突破1-2个公司的差异化要求(如想进OtterSec,先学习Solana的Rust合约基础)。

- 资深者(1-3年经验):

- 深耕某一垂直领域(如DeFi Staking合约审计、跨链桥安全),形成个人优势;

- 参与行业安全事件分析(如公开撰文解读某跨链攻击案例),建立行业影响力;

- 冲击头部公司(如Sigma Prime、Halborn),重点突出“复杂项目主导经验”与“漏洞发现价值”(如曾避免某项目百万美元资产损失)。

通过“夯实Solidity基础+积累实战案例+精准匹配公司需求”,是成功入职目标审计公司的核心路径。

Solidity审计

Solidity审计是Web3安全领域的高价值赛道,需求持续旺盛、收入上限高,年龄与性别歧视在行业内整体弱于传统Web2,但存在隐性挑战。以下从方向前景、收入上限、歧视现状三方面展开,结合2025年行业数据与实操建议给出清晰结论:

一、方向前景:高需求、强壁垒、可长期深耕

Solidity审计是智能合约上线前的“安全闸门”,随着DeFi、Liquid Staking、NFT等生态扩张,项目方对审计的刚需只会增强,核心优势如下:

- 需求刚性:头部项目(如Stader Labs、Uniswap)与新兴协议均需审计背书,审计已成为行业合规与募资的标配,且多链扩张(EVM兼容链、Layer2)进一步扩大需求。

- 技术壁垒高:同时覆盖Solidity/EVM、漏洞挖掘、形式化验证、业务逻辑风险评估,新人入门周期长,竞争相对Web2更温和,资深人才稀缺。

- 发展路径多元:可从初级审计师→高级审计师→技术负责人→合伙人,也可转型独立审计、漏洞赏金猎人、安全咨询,或创业做精品审计团队,职业天花板高。

- 远程友好:多数头部审计公司(Sigma Prime、Halborn、OtterSec)支持全球远程办公,契合灵活工作需求,对跨地域求职者友好。

二、收入上限:从入门到顶流,年薪可达百万美元级

收入与经验、地域、工作模式强相关,2025年行业薪资与收入结构如下:

| 职业阶段 | 典型身份 | 年收入范围(USD) | 收入构成 | 关键说明 |

| 入门级 | 初级审计师/实习生 | 50k–100k | 基础薪资+项目奖金 | 本科+1–2年经验,或竞赛/社区贡献背书,国内约30–60万人民币 |

| 进阶级 | 中级审计师 | 100k–250k | 薪资+团队绩效+漏洞奖励 | 3–5年经验,能独立主导中小型项目,可参与多链审计 |

| 资深级 | 高级审计师/技术负责人 | 250k–500k+ | 薪资+项目分成+期权 | 5–10年经验,主导大型DeFi/跨链项目,有高危漏洞发现记录 |

| 顶流级 | 独立审计/漏洞猎人/合伙人 | 500k–1M+ | 独立审计费+漏洞赏金+投资收益 | 行业声誉强(如Code4rena高排名、Immunefi百万级赏金),可按漏洞定价或项目TVL分成 |

收入上限关键驱动:

- 漏洞赏金:单次高危漏洞可获10万–100万美元(如DeFi协议重入、权限漏洞),顶级猎人年收入破千万美元并非个例。

- 独立审计:按代码行数或项目TVL收费,头部团队单项目审计费可达5万–35万美元,小型精品团队利润率高。

三、年龄歧视:能力导向为主,35+转型是关键

- 现状:行业几乎无“35岁门槛”明文规定,核心看漏洞挖掘能力、项目经验与技术视野,而非年龄。

- 优势:35+工程师常因经验丰富,在复杂业务逻辑审计(如跨链桥、Staking合约)中更易发现隐性风险。

- 挑战:若仅停留在基础漏洞排查,未转型管理/技术专家/独立审计,可能面临薪资增长放缓,需提前布局技能升级(如形式化验证、模糊测试、多链安全)。

- 应对策略:

- 30岁前:积累项目与竞赛背书(Code4rena、Immunefi),熟练掌握Slither、Foundry等工具链。

- 35+:转向技术负责人、安全咨询或独立审计,打造个人品牌(如发布漏洞分析报告、参与行业会议),降低年龄影响。

四、性别歧视:整体友好但存在隐性偏见,社区与能力可破局

- 现状:Web3行业整体比传统金融/互联网更平等,招聘多以能力为核心,无“仅限男性”等歧视条款,但存在隐性挑战:

- 优势:女性在细节把控、文档撰写、沟通协调上常具优势,契合审计“严谨+报告输出”的核心要求,部分团队女性占比可达40%+。

- 挑战:行业早期男性主导,社区(如Discord)偶有性别偏见言论;晋升至合伙人层级的女性比例低于男性,生育与项目周期冲突可能影响短期资源分配。

- 应对策略:

- 用技术成果说话:在Code4rena等平台积累漏洞提交记录、发布高质量审计报告,建立行业认可度。

- 加入女性友好社区:如Women in Web3、Web3安全女性联盟,获取内推与项目资源,减少信息差。

- 明确职业节奏:与团队提前沟通项目排期,平衡工作与生活,降低生育等节点对职业的影响。

五、实操建议:快速入局并建立竞争力

- 技能准备:精通Solidity/EVM、漏洞挖掘(重入、整数溢出、权限漏洞等),掌握Slither、Mythril、Foundry等工具,熟悉形式化验证基础。

- 项目背书:参与Code4rena竞赛、Immunefi漏洞赏金,或在GitHub发布开源合约审计报告,形成可验证作品集。

- 申请策略:优先投递支持远程的头部公司(Halborn、OtterSec),邮件附“漏洞发现案例+审计报告”,突出与目标公司业务(如Sigma Prime的以太坊生态、Peckshield的链上监控)的匹配度。

总结

Solidity审计是前景广阔的赛道,收入上限高(顶流年薪可达百万美元),年龄与性别歧视整体可控,核心在于技术能力与项目背书。对28岁、有香港高才通签证、目标香港求职的你而言,该方向既能发挥技术优势,也能契合Web3国际化的招聘需求,值得深耕。

需要我基于你当前情况,帮你制定一份“3个月Solidity审计入门+求职计划”,包含每周学习清单、工具练习路径、竞赛/项目投递节奏与香港岗位申请渠道吗?

Slither、Mythril 和 MythX

Solidity审计工具链是确保智能合约代码安全性的关键部分。下面是对 Slither、Mythril 和 MythX 这三个工具的介绍,它们是智能合约审计中常用的静态分析工具。

1. Slither

Slither 是一个用于 Solidity 代码的静态分析工具,能够帮助开发者识别潜在的安全漏洞。它通过静态分析(即不执行合约)检查源代码,以发现常见的安全问题。

主要特点:

- 自定义规则:Slither允许用户根据需要定义规则,从而检查特定类型的漏洞。用户可以编写自定义的检测规则,灵活性较高。

- 高效:Slither的运行速度相对较快,适用于大多数Solidity项目,能够快速扫描代码并生成报告。

- 多种检查:Slither支持多种漏洞检测,包括常见的Reentrancy攻击、整数溢出、时间戳依赖等。

- 易于集成:它可以与其他工具和CI/CD管道结合使用,方便在开发过程中集成自动化审计。

- 插件支持:Slither支持与其他工具的集成,如Truffle、Hardhat等,使得其在开发流程中更加易用。

使用场景:

Slither通常用于快速扫描Solidity代码中的安全漏洞,适合在开发过程中进行频繁检查,帮助开发人员尽早发现和修复潜在问题。

官方链接:

2. Mythril

Mythril 是另一个流行的Solidity静态分析工具,专注于发现智能合约中的安全漏洞。它通过符号执行和其他高级分析技术来扫描Solidity代码,检测潜在的漏洞。

主要特点:

- 深度分析:Mythril不仅支持基本的静态分析,还使用符号执行(symbolic execution)技术,能够深入分析代码中的复杂行为。

- 全面漏洞检测:Mythril可以检测多种漏洞类型,包括Reentrancy、整数溢出、访问控制问题等。

- 攻击模拟:它能够模拟合约执行过程,预测合约是否容易受到攻击。

- 集成工具:Mythril支持与多个开发工具集成,如Truffle、Hardhat等,方便开发者在工作流中使用。

- 报告生成:Mythril生成的报告非常详细,列出了发现的每个漏洞及其严重性级别。

使用场景:

Mythril非常适合用于复杂的智能合约,特别是需要进行深度分析时。它适用于审计大型合约或那些涉及复杂逻辑和状态的项目。

官方链接:

3. MythX

MythX 是基于Mythril的高级工具,提供了更强大的安全分析和漏洞检测服务。MythX是一个云服务,专门用于自动化Solidity智能合约的安全分析,集成了Mythril的技术,同时提供了更多的功能和更高的性能。

主要特点:

- 云服务:与Mythril不同,MythX是一个云平台,用户可以将智能合约上传至云端,进行全面的漏洞扫描。

- 全面分析:MythX结合了符号执行、静态分析和模糊测试等多种技术,可以在智能合约中进行深度分析。

- CI/CD集成:MythX可以集成到CI/CD管道中,提供自动化的安全分析,帮助开发团队在开发过程中保持合约的安全性。

- 实时报告:MythX能够生成详细的漏洞报告,报告内容包括漏洞的类型、严重性以及如何修复的建议。

- 企业级功能:MythX提供了企业级的支持和API接口,可以为大规模团队提供定制化服务。

使用场景:

MythX特别适用于那些需要高效、安全合约分析的大型项目或企业级应用。由于其基于云的服务,它能够轻松与现有的开发流程和工具链集成。

官方链接:

总结

- Slither:一个高效、灵活的静态分析工具,适合用于快速检测Solidity代码中的常见漏洞,并且支持自定义规则。

- Mythril:更深层次的分析工具,通过符号执行等技术,能够进行更复杂的漏洞检测,适合需要深入分析的场景。

- MythX:基于Mythril的云服务平台,适合企业级或大规模项目,提供自动化分析和集成。

这三个工具各有优劣,通常在智能合约审计过程中,它们可以互为补充,共同帮助开发者提高代码的安全性。